tl;dr 从今天开始启用对传输层安全 (TLS) 1.2 的支持!

编辑注:我们于 2019 年 7 月 1 日更新了这篇文章,以提及最近更新的 SSL 配置生成器。这项 Mozilla 提供的服务,针对最流行的服务器软件设置提供了 SSL 配置模板,包含多种 TLS 兼容性选项。它是更新现有服务器配置或设置新服务器的绝佳起点。

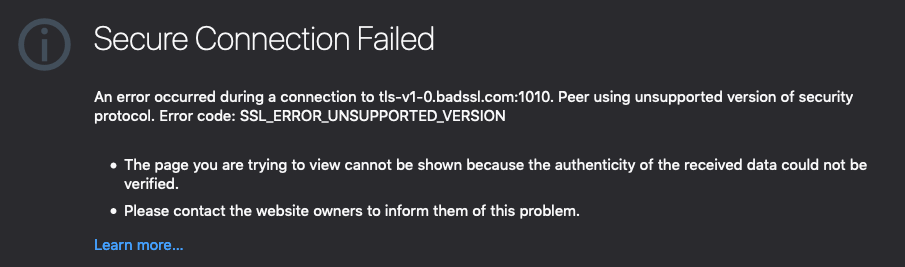

正如您可能在去年的原始公告文章中读到过的那样,Safari,Firefox,Edge 和 Chrome 将于 2020 年 3 月停止对 TLS 1.0 和 1.1 的支持。如果您管理网站,这意味着您只剩下不到一年的时间在服务器上启用 TLS 1.2(以及理想情况下,1.3),否则所有主流浏览器都将显示错误页面,而不是用户希望找到的内容。

在本文中,我们将提供一些资源来检查您网站的准备情况,并开始为 2020 年的 TLS 1.2+ 世界做好准备。

查看 TLS “大屠杀” 列表

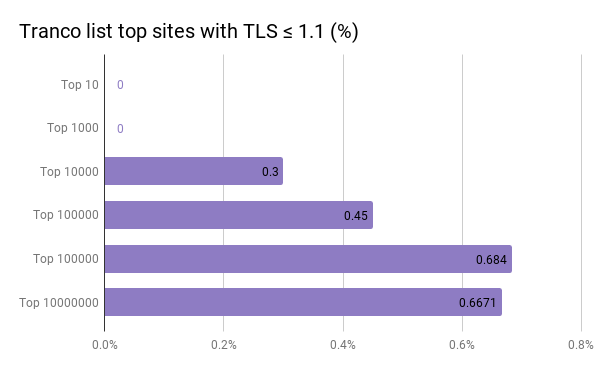

Mozilla 安全团队每周都会对 Tranco 列表(一个以研究为重点的热门网站列表)进行扫描,并生成一个 未支持 TLS ≥ 1.2,而仍在使用 TLS 1.0 或 1.1 的网站列表。

截至本周,Tranco 列出的 100 万个网站中,有超过 8,000 个网站受到影响。

如果您在列表中找到了您的网站,需要注意一些潜在的问题。

- 4% 的网站使用 TLS ≤ 1.1 从裸域名 (https://example.com) 重定向到 www (https://www.example.com) 上的 TLS ≥ 1.2(反之亦然)。如果您只在重定向后检查您的网站,可能会错过潜在的错误。

- 2% 的网站没有从裸域名重定向到 www(反之亦然),但它们在其中一个域名上支持 TLS ≥ 1.2。

然而,绝大多数(94%)只是很糟糕——所有地方都使用 TLS ≤ 1.1。

如果您发现您正在使用的网站在 TLS “大屠杀” 列表中,您需要制定一个启用 TLS 1.2(以及 1.3,如果可能的话)的计划。但是,此列表只涵盖了 100 万个网站。根据您网站的流行程度,无论您是否在 Tranco 上列出,您可能都需要做一些工作。

运行在线测试

即使您不在“大屠杀”列表中,也建议您对服务器进行测试。有一些在线服务可以为您进行某种形式的 TLS 版本测试,但只有一小部分服务会以明显的方式标记不支持现代 TLS 版本的情况。我们建议使用以下一项或多项服务。

- Hardenize 如果您的网站不支持 TLS 1.2,将会使您的网站测试失败。

- ImmuniWeb 将会将旧版本的 TLS 标记为违反 PCI DSS 要求。

- Qualys 的 SSL 服务器测试 如果 当前不支持 TLS 1.2,将会对您进行处罚。

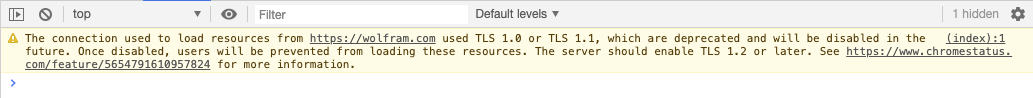

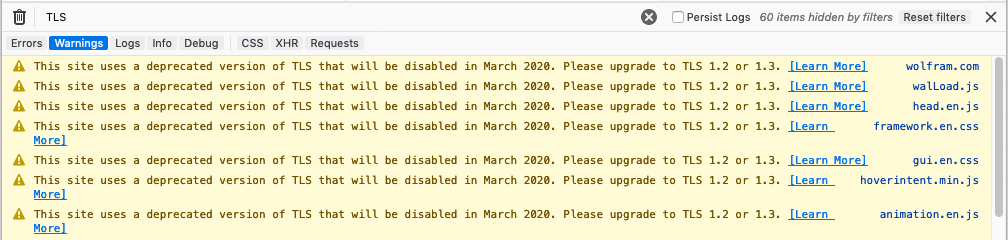

检查开发者工具

另一种方法是打开 Firefox(版本 68+)或 Chrome(版本 72+)的开发者工具,并在您浏览网站时,查看控制台中是否存在以下警告。

更新您的 SSL 配置

现在您知道了哪些服务器需要更新,就该开始工作了。

Mozilla 提供了一个 SSL 配置生成器 服务,该服务针对最流行的服务器软件设置提供了 SSL 配置模板,包含多种 TLS 兼容性选项。它是更新现有服务器配置或设置新服务器的绝佳起点。

下一步是什么?

今年 10 月,我们计划在 Firefox Nightly 中禁用旧的 TLS,您可以预期 Chrome 和 Edge Canaries 也会这样做。我们希望这将留出足够的时间让网站在影响其发布人群用户之前升级。

关于 Mike Taylor

Mike 作为一名 Web 兼容性工程师在德克萨斯州奥斯汀的 Mozilla 工作。

2 条评论